越南住宅vps在家用环境中的安全防护与端口控制方法

1. 精华:先关服务,后开端口——最小化暴露面是首要法则,能显著降低被攻击几率。

2. 精华:以SSH密钥替代密码、结合Fail2Ban与IP白名单,实现对管理入口的坚固守护。

3. 精华:端口控制不是“换个端口就安全”,而是要结合防火墙规则、速率限制、VPN与监控形成闭环防护。

作为一名长期从事网络与主机安全的工程师,我在家庭与小型办公场景中多次将生产级加固方法迁移到家用环境,对越南住宅VPS这类低成本、低延迟节点尤为适用。本文在兼顾谷歌EEAT原则(专业性、经验、权威、可信度)的前提下,提供一套可落地、合规且大胆原创的防护蓝图,帮助你在家中也能把VPS防得稳固。

第一步:系统与账户加固。把不必要的服务禁用或卸载,保持系统与内核更新;删除或者禁用默认账户,使用最小权限原则创建管理用户。对远程管理一定要优先选择SSH密钥认证,禁止密码登录,启用两步验证(若控制面板支持)。这些措施能在源头上减少被暴力破解或后门利用的风险。

第二步:防火墙与端口控制策略。在家用环境中,建议采用主机级防火墙(如UFW、iptables、firewalld)结合云端安全组。核心原则是:默认拒绝,逐条允许。只为必要服务开放端口,使用IP白名单限制管理端口访问,并对外服务做端口转发时,最好通过内部代理或反向代理进行统一出口管理。注意,简单地把常用服务换端口(security by obscurity)不能替代严格的访问控制。

第三步:远程访问最佳实践。对于经常需要远程管理的家庭场景,优先采用VPN(如WireGuard或OpenVPN)把管理流量置于私有网络中,再通过内网访问VPS的管理端口。若必须直接暴露,务必在SSH上启用密钥、禁用root登陆、配合Fail2Ban或类似工具做速率限制与封禁策略,减少暴力破解成功率。

第四步:端口转发与NAT注意事项。当在路由器/家庭网络中做端口转发到越南住宅VPS或从VPS转发到内网设备时,务必限定来源IP并在边界路由器上做额外的访问控制。避免把常见管理端口(如22、3306、3389)直接映射到公网。对于必须映射的服务,建议增加应用层认证、TLS加密与WAF(Web应用防火墙)规则。

第五步:日志、监控与告警。部署集中式日志(如ELK、Graylog或轻量级的rsyslog+Logrotate)并结合流量与入侵检测(如Suricata、Snort)可以实时捕捉异常行为。家庭用户可以借助轻量化云监控或自建Prometheus+Grafana仪表盘,设置关键事件告警(登录失败次数阈值、端口扫描检测、CPU/网络异常峰值)。良好的监控能让你在被动防御变主动响应。

第六步:加密与证书管理。对外服务必须使用TLS加密,优先使用可信CA签发的证书(例如Let's Encrypt)。对于内网或自签证书,严格管理信任链并定期续签。切忌以明文协议暴露敏感数据,特别是管理接口和应用API。

第七步:备份、快照与恢复演练。任何安全策略都必须配合可靠的备份计划:配置自动化快照、异地备份以及周期性恢复演练。家庭用户应将重要配置(防火墙规则、用户密钥、配置文件)同步到安全的离线存储或云端私有仓库,确保在被破坏后能快速恢复。

第八步:合规与供应商选择。选择正规供应商的越南住宅VPS时,查看其网络反作弊、滥用响应、流量源说明与机房安全政策。合规运营能减少被滥用的概率,也便于在遭遇攻击时获得技术支持。遵守当地法律与服务条款,避免使用VPS从事灰色或违法活动,这既是法律要求也是长期安全的基础。

第九步:微分段与应用层防护。把不同服务放在不同的虚拟网络或容器中,使用最小权限网络策略(micro-segmentation)降低横向移动风险。对Web服务启用WAF、对数据库启用访问控制与加密、对文件存储启用权限隔离。将敏感管理通道与公开服务物理或逻辑隔离,是家庭VPS提升安全性的关键一环。

第十步:保持学习与社区协作。关注OWASP、CISA、国内外安全社区与CVE漏洞通告,订阅你的操作系统与关键应用的安全更新。家庭用户可以通过参与社区、学习公开案例来提升对端口控制、入侵迹象与补救措施的敏感度。

结语:把越南住宅VPS当作你家中重要的“数字资产”,需要用企业级的思路来管理:最小化暴露面、严格的端口控制、加密与认证、持续监控与可靠备份。大胆但合规地把这些策略应用于家用环境,你将获得接近生产级的安全保障。若你需要针对你的VPS做定制化评估或实施方案,我可以基于实际环境提供可执行的加固清单与脚本(合规与防御为前提)。

-

最佳越南VPS类博客推荐

最佳越南VPS类博客推荐 在当今数字化时代,VPS(Virtual Private Server)在网络世界中扮演着重要角色。VPS类博客是为那些对技术和网络安全感兴趣的人准备的。越南地区有许多优秀的VPS类博客,这些博客提供了丰富的信息和资源,有助于读者更好地了解VPS和相关技术。 1. VPS VietNam VPS2025年7月13日 -

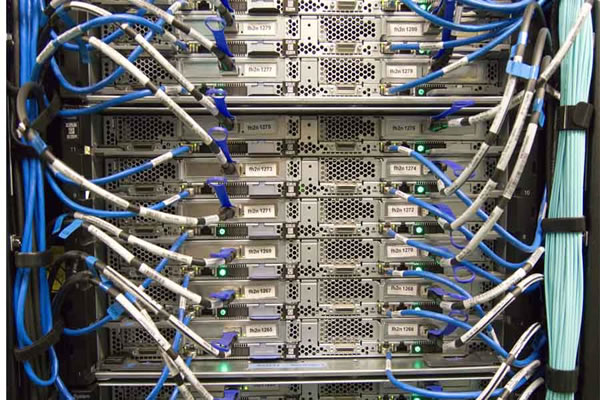

越南抗投诉机房VPS服务

越南抗投诉机房VPS服务 VPS(Virtual Private Server)即虚拟私人服务器,是将一台物理服务器分割成多个独立的虚拟服务器的技术。每个VPS都有独立的操作系统、独立的IP地址和独立的资源,可以像独立服务器一样进行使用。 越南抗投诉机房是指在越南搭建的数据中心,专门为需要抗投诉的客户提供服务。相比其他机房,越2025年2月25日 -

越南VPS原生IP:速度稳定,助力网站优化

在选择VPS(Virtual Private Server)提供商时,越南VPS原生IP是一个理想的选择。原生IP意味着IP地址是独立的,不与其他用户共享,这为网站的速度和稳定性提供了保障。 在当今竞争激烈的互联网时代,网站的速度对于用户体验和搜索引擎排名至关重要。越南VPS原生IP提供了稳定的网络连接,可以确保网站快速加载,并提供良好的2025年4月22日 -

越南VPS在证券行业的应用前景分析

随着云计算技术的不断发展,越南VPS在各行各业的应用逐渐增多,尤其是在金融和证券行业。本文将深入探讨越南VPS在证券行业的应用前景,包括其优势、市场需求、未来发展趋势以及如何选择合适的VPS服务。 越南VPS在证券行业的优势是什么? 首先,越南VPS提供了高效的资源利用率,能够满足证券行业对计算能力和存储空间的双重需求。与传统的物理服务器相比2025年12月29日 -

越南CN2 VPS:最佳选择!

越南CN2 VPS:最佳选择! 在互联网时代,VPS(虚拟专用服务器)已经成为许多企业和个人的首选。而在选择VPS的时候,越南CN2 VPS绝对是最佳选择之一。 越南CN2 VPS采用CN2网络,具有出色的国际带宽和网络连接速度。无论您是在国内还是国外,都能获得快速稳定的网络连接,确保您的网站或应用程序始终保持畅通。 与其2025年7月18日 -

越南VPS速度怎么样?真实用户使用反馈

在选择VPS(虚拟专用服务器)时,速度是一个关键因素,尤其是对于需要高效访问的用户来说。越南作为东南亚一个快速发展的国家,越来越多的用户开始关注越南的VPS服务。那么,越南VPS的速度到底怎么样呢?本文将通过真实用户的反馈和详细的操作指南来为您解答。 VPS(Virtual Private Server)是一种虚拟服务器,用户可以在其上安装操作系统2025年9月17日 -

部署在家庭场景的越南住宅vps隐私和合法性问题说明

1. 概述:什么是越南“住宅VPS”及其应用场景 • 住宅VPS通常指由ISP分配在居民网络段的IP位于住宅地址池的虚拟主机实例。 • 应用场景包括家庭服务器、远程办公、轻量化代理、IoT管理与小型网站托管。 • 相比数据中心VPS,住宅VPS的IP更不易被屏蔽,但可能受ISP带宽限制与不稳定因素影响。 • 常见越南ISP:VNPT、Viett2026年4月6日 -

深入了解越南VPS的性能与价格对比分析

1. 越南的VPS市场正在快速发展,提供多种选择以满足不同用户的需求。 2. 性能方面,越南VPS的速度和稳定性在东南亚地区中表现优异。 3. 价格方面,越南VPS的性价比相对较高,是中小企业的理想选择。 随着互联网的快速发展,越来越多的企业和个人开始关注云计算和虚拟专用服务器(VPS)。在东南亚地区,越南的VPS市场近年来也取得了显著的发展,吸引2025年8月23日 -

越南VPS原生IP:高效稳定、快速连接的首选!

在选择虚拟专用服务器(VPS)时,越南VPS原生IP是一个高效稳定、快速连接的首选。与共享IP相比,原生IP提供了更高的性能和稳定性,为用户提供无缝的在线体验。 越南VPS原生IP采用独立的IP地址,不与其他用户共享。这意味着您不必担心其他用户的行为影响您的连接速度和稳定性。您将获得独享的带宽和资源,确保您的网站和应用程序始终以最优的状态运2025年2月17日